כיצד לפרוץ בסיס נתונים

מְחַבֵּר:

Judy Howell

תאריך הבריאה:

26 יולי 2021

תאריך עדכון:

23 יוני 2024

תוֹכֶן

במאמר זה: שימוש בהזרקת SQLPirater של סיסמת בסיס הנתונים פגיעויות בשימוש במאגרי מידע 7 הפניות

הדרך הטובה ביותר לוודא שמסד הנתונים מוגן מפני האקרים היא לחשוב כמו האקר. אם היית כזה, איזה מידע היית רוצה למצוא? איך הייתם מוצאים אותם? ישנם סוגים רבים של מסדי נתונים ודרכים שונות לפרוץ אותם, אך רוב ההאקרים ינסו למצוא את הסיסמה או להפעיל תוכנית המנצלת נקודת תורפה של מסד הנתונים. אם אתה מרגיש בנוח עם הצהרות SQL ויש לך ידע בסיסי כיצד פועלים מסדי נתונים, יתכן שתוכל לפרוץ אחת.

בשלבים

שיטה 1 השתמש בזריקת SQL

- שאלו את עצמכם אם בסיס הנתונים פגיע. יהיה עליך להיות בעל ידע במיסוי כדי להשתמש בשיטה זו. פתח את דף הכניסה למסד הנתונים בדפדפן שלך והקלד (אפוסטרופה) בשדה לשם המשתמש. לחץ על Senregistrer. אם אתה רואה שגיאה האומרת "חריג SQL: מחרוזת מצוטטת שלא הסתיימה כראוי" או "תו לא חוקי", מסד הנתונים פגיע בהזרקת SQL.

-

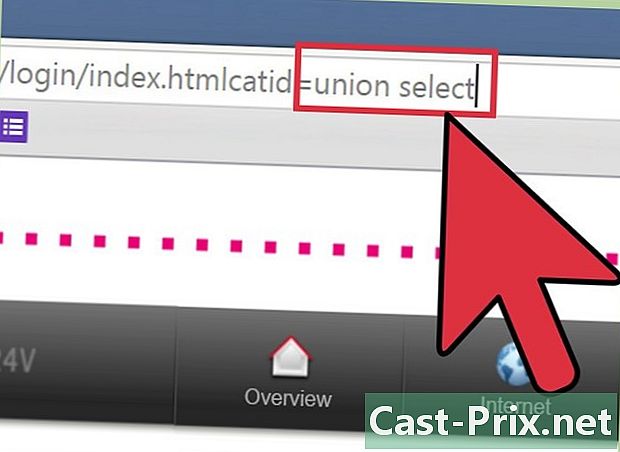

מצא את מספר העמודות. חזור לדף הכניסה (או כל כתובת אתר שמסתיימת ב- "id =" או "catid =") ולחץ על סרגל הכתובות של הדפדפן. לאחר כתובת האתר, לחץ על מקש הרווח והקלדהזמנה לפי 1ואז הקש כניסה. שנה את 1 ל -2 ולחץ שוב כניסה. המשך להגדיל את המספר הזה עד שתקבל שגיאה. מספר העמודות הוא המספר שהזנת לפני זו שגרמה לשגיאה. -

מצא את העמודות המקבלות שאילתות. בסוף כתובת האתר בסרגל הכתובות, שנה אתCatID = 1אוid = 1ולשיםCatID = -1אוid = -1. לחץ על מקש הרווח והקלדבחר באיחוד 1,2,3,4,5,6(אם יש שש עמודות) המספרים ששמת שם חייבים להתאים למספר העמודות וכל אחד מהם צריך להיות מופרד מהאחרים באמצעות פסיק. הקש כניסה ותראה את המספרים של כל עמודים שיקבלו את השאילתה. -

הזרק הצהרות SQL. לדוגמה, אם ברצונך להכיר את המשתמש הנוכחי ואם ברצונך לבצע את הזריקה בעמודה השנייה, עליך למחוק הכל לאחר "id = 1" בכתובת האתר לפני שתלחץ על סרגל הרווח. ואז הקלדUNION SELECT 1, CONCAT (משתמש ()), 3,4,5,6--. הקש כניסה ותראה את שם המשתמש הנוכחי על המסך. השתמש בכל הצהרת SQL כדי להציג מידע, כגון רשימת שמות המשתמש והסיסמאות שיש לפרוץ.

שיטה 2 פרוץ את סיסמת בסיס הנתונים

-

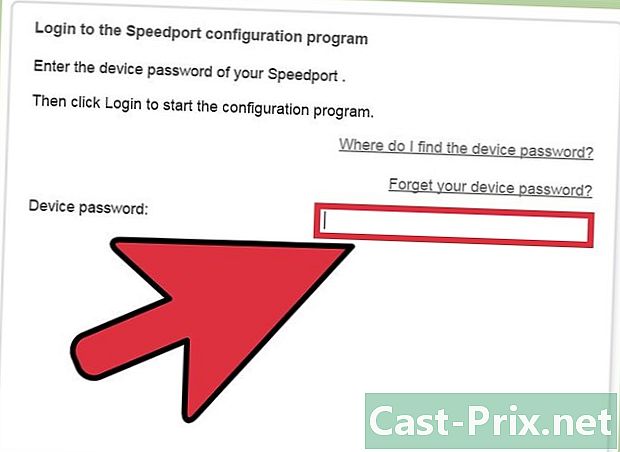

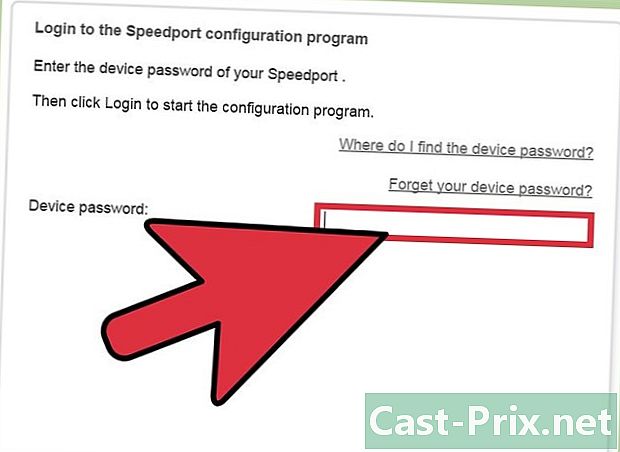

נסה להתחבר לשורש. למסדי נתונים מסוימים אין בסיסמה בשורש ברירת המחדל, כך שתוכל לקבל גישה אליו על ידי השארת שדה הסיסמה ריק. לאחרים יש סיסמאות ברירת מחדל שתוכלו למצוא בקלות על ידי חיפוש בפורומים מתאימים. -

נסה סיסמאות נפוצות. אם המנהל איבטח את בסיס הנתונים באמצעות סיסמה (מה שבדרך כלל זה המקרה), נסה שילוב של שם משתמש וסיסמא. חלק מההאקרים מפרסמים רשימות סיסמאות מקוונות שפרצו באמצעות כלי אימות. נסה שילובים שונים של שמות משתמש וסיסמאות.- לדוגמה, https://github.com/danielmiessler/SecLists/tree/master/Passwords הוא אתר מוכר בו תוכלו למצוא רשימות של סיסמאות.

- סביר להניח שתפסיד זמן מה לנסות סיסמאות בידך, אך כדאי לנסות לפני שתצא מהארטילריה הכבדה.

-

השתמש בכלי לאימות סיסמאות. אתה יכול להשתמש בכלים רבים כדי לנסות אלפי שילובי מילים במילון ואותיות, מספרים או סמלים כדי לפצח סיסמה.- כלים מסוימים כמו DBPwAudit (עבור אורקל, MySQL, MS-SQL ו- DB2) ו- Access Passview (עבור MS Access) הם כלים ידועים שבהם תוכלו להשתמש ברוב מסדי הנתונים. תוכלו גם לחפש בגוגל כדי למצוא כלים חדשים המיועדים במיוחד למסד הנתונים בו אתם מעוניינים. לדוגמה, אתה יכול לחפש

כלי ביקורת סיסמאותאם אתה פורץ בסיס נתונים של Oracle. - אם יש לך חשבון בשרת שמארח את בסיס הנתונים, אתה יכול להריץ תוכנות לפריצת סיסמה כמו ג'ון המרטש למצוא אותו. המיקום של קובץ ה- hash שונה בהתאם למסד הנתונים.

- הורד תוכנה רק מאתרים שאתה סומך עליהם. חקר כלים אלה לפני השימוש בהם.

- כלים מסוימים כמו DBPwAudit (עבור אורקל, MySQL, MS-SQL ו- DB2) ו- Access Passview (עבור MS Access) הם כלים ידועים שבהם תוכלו להשתמש ברוב מסדי הנתונים. תוכלו גם לחפש בגוגל כדי למצוא כלים חדשים המיועדים במיוחד למסד הנתונים בו אתם מעוניינים. לדוגמה, אתה יכול לחפש

שיטה 3 השתמש בפרצות במאגרי המידע

-

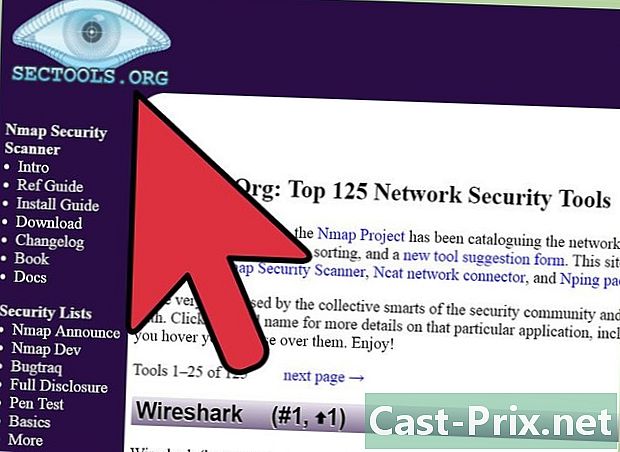

מצא תוכנית מתאימה. Sectools.org הוא חבילה של כלי אבטחה (כולל אלה שמעניינים אותך עכשיו) שקיימת כבר למעלה מעשר שנים. הכלים שלהם מוכרים ומשמשים מנהלים בכל רחבי העולם לביצוע בדיקות אבטחה. בדוק במאגר ההפעלה שלהם (או מצא אתר דומה שאתה סומך עליו) לגבי כלים או קבצים שיעזרו לך למצוא הפרות אבטחה במאגרי המידע.- אתה יכול גם לנסות www.exploit-db.com. כנסו לאתר שלהם ולחצו על הקישור חפש, ואז חפש את סוג בסיס הנתונים שברצונך לפרוץ (למשל Oracle). הקלד את קוד ה- captcha בשדה המתאים ובצע חיפוש.

- חקר את התוכניות בהן ברצונך להשתמש כדי לדעת מה לעשות במקרה של בעיה.

-

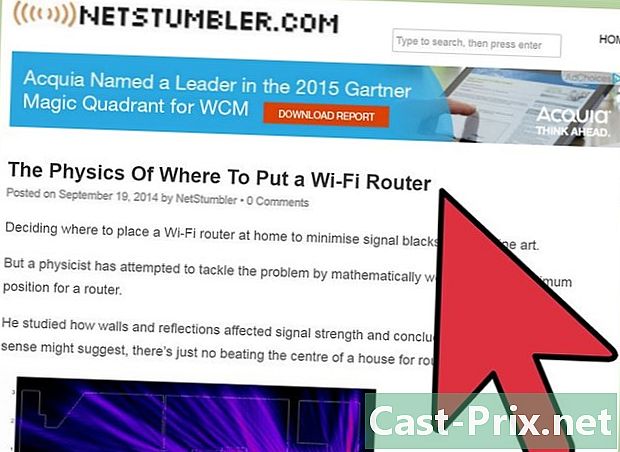

מצא רשת פגיעה עם wardriving . החטיבה מורכבת מנהיגה (או הליכה או רכיבה על אופניים) באזור לסריקת רשתות Wifi בעזרת כלי (כמו NetStumbler או Kismet) כדי למצוא אחת ללא הגנה. מבחינה טכנית זה חוקי לחלוטין. מה שאינו חוקי הוא להשתמש ברשת שמצאת למטרות לא חוקיות. -

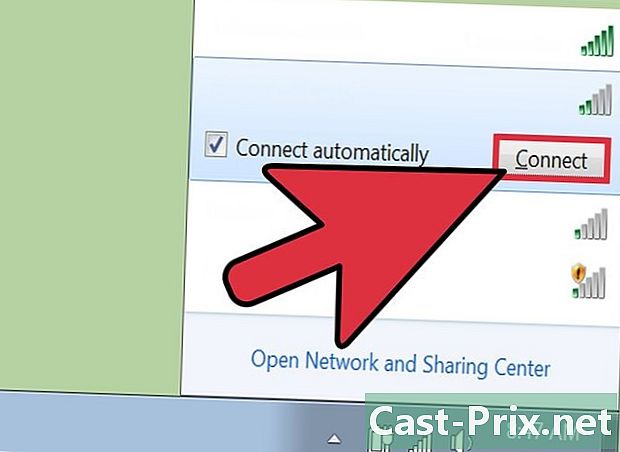

השתמש ברשת זו לצורך פריצה שלך. אם אתה רוצה לעשות משהו שאתה לא באמת אמור לעשות, עדיף שתעשה זאת מרשת שאינה שלך. התחבר לרשת פתוחה שמצאת באמצעות אבטחה והשתמש בתוכנת פריצה שהורדת.

- שמור תמיד נתונים רגישים מאחורי חומת אש.

- וודא שאתה מגן על הרשתות האלחוטיות שלך באמצעות סיסמה, כך שלא תוכל להשתמש ברשת שלך לצורך פריצה.

- מצא האקרים אחרים ובקש מהם טיפים. לפעמים, טכניקות הפריצה הטובות ביותר לא נמצאות בפורומים באינטרנט.

- הבן את החוק ואת השלכות פעולותיך במדינה שלך.

- לעולם אל תנסה להשיג גישה לא חוקית למחשב מהרשת שלך.

- זה לא חוקי לקבל גישה למסד נתונים שאינו שלך.